masterclass gratis

DE ANALISTA A CAZADOR DE AMENAZAS

Conoce cómo los profesionales de ciberseguridad pasan del monitoreo de alertas a la caza proactiva de amenazas, detectando ataques antes de que impacten en la organización.

Viernes 27 Marzo 7pm

¿qué aprenderás?

Qué es realmente el Threat Hunting

Comprenderás qué diferencia al Threat Hunting del monitoreo reactivo y la respuesta a incidentes. Aprenderás por qué no se trata de esperar alertas, sino de buscar amenazas activamente dentro de tu entorno.

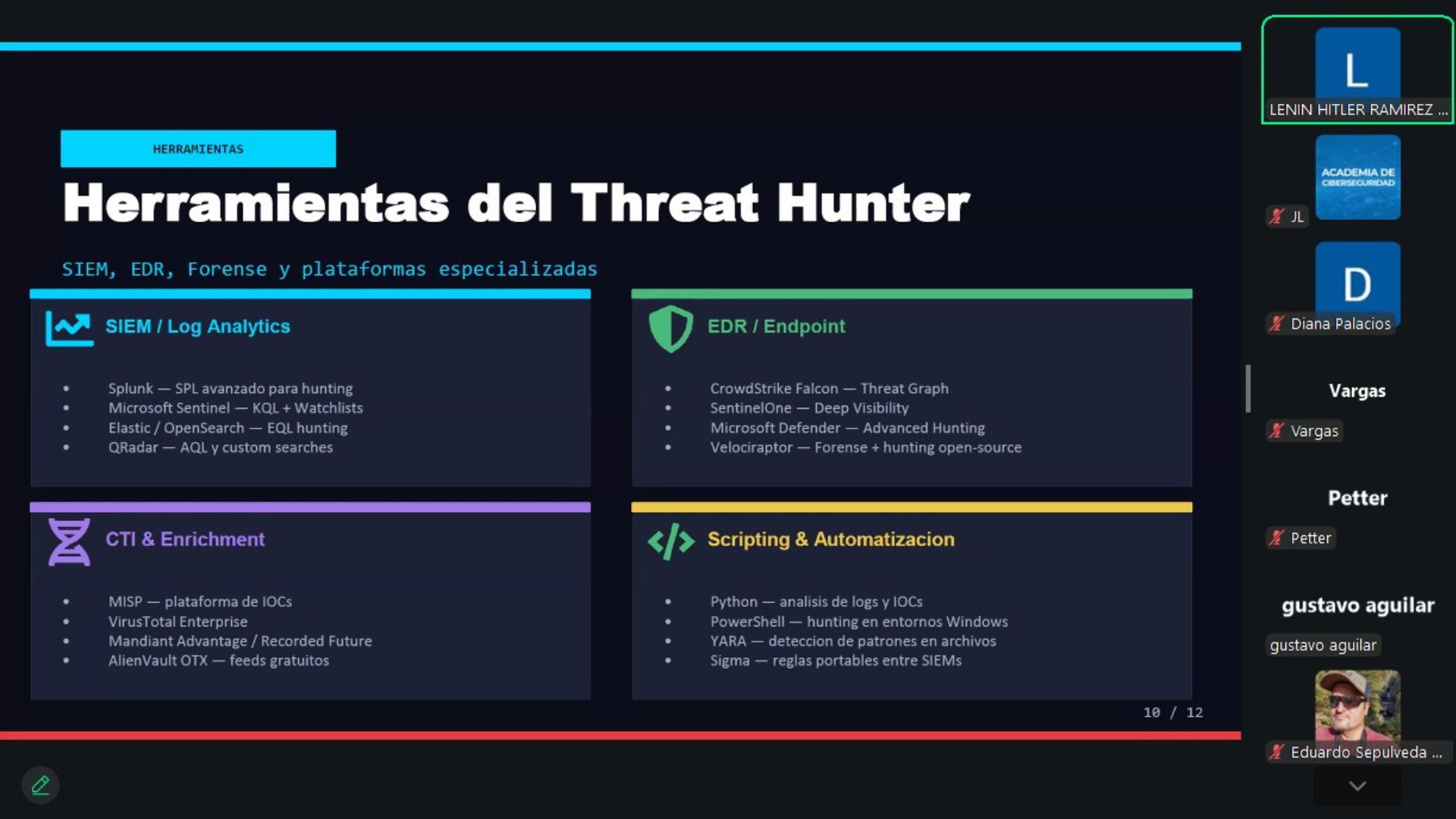

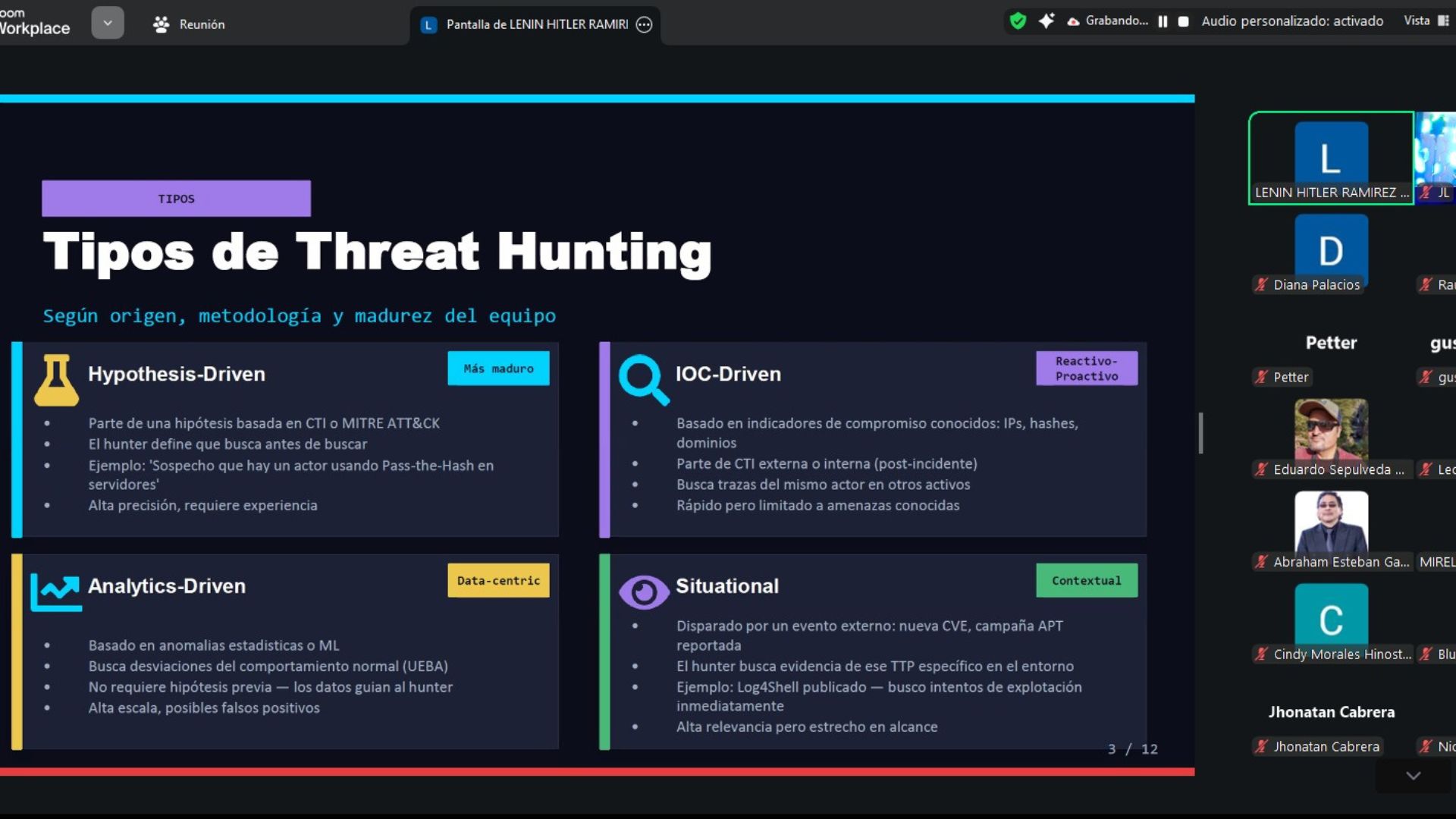

Tipos y modelos de Threat Hunting

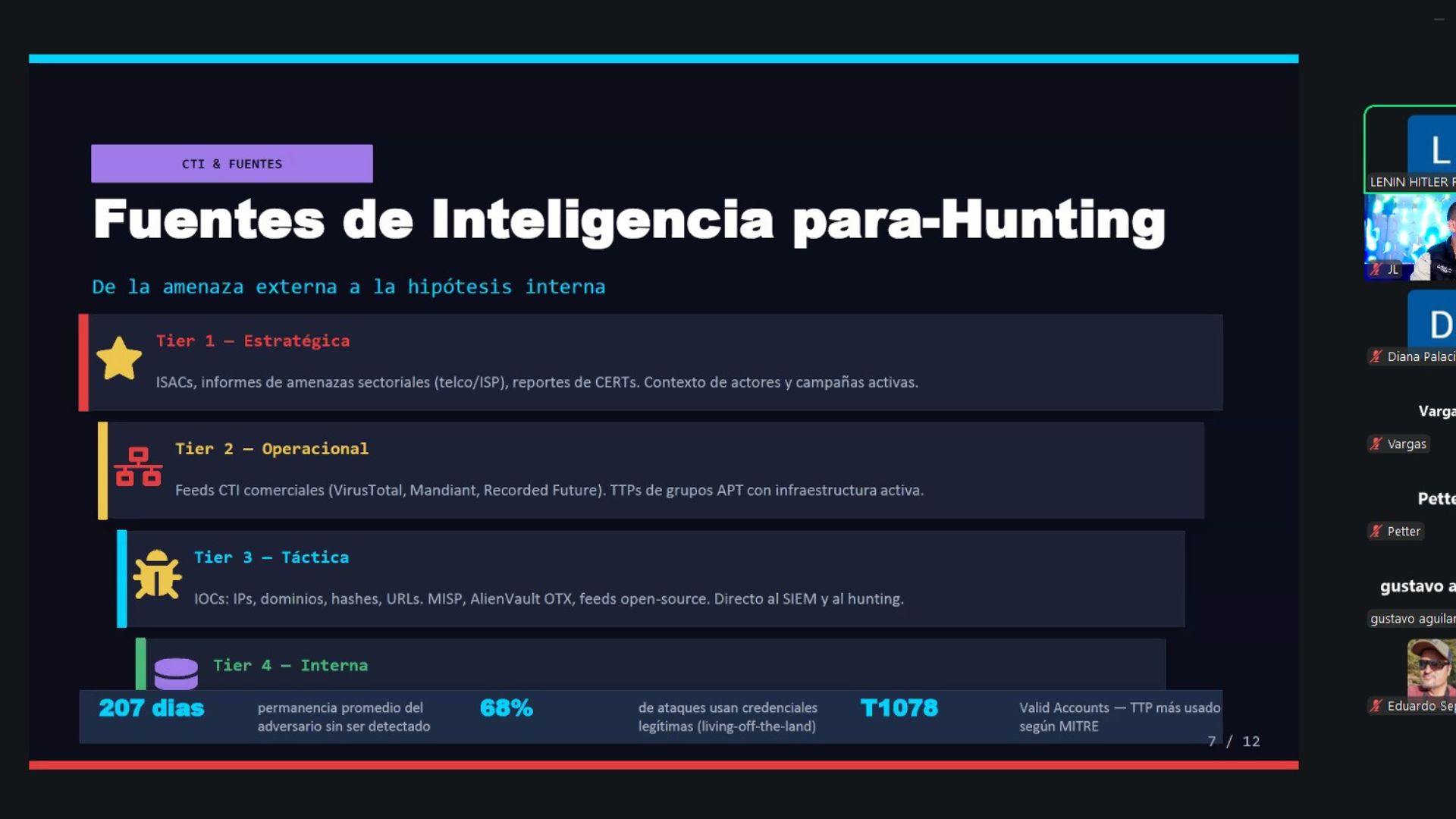

Conocerás los principales enfoques como IOC-Driven, Intelligence-Driven y Hypothesis-Driven, entendiendo cuándo aplicar cada uno según el contexto del SOC y el nivel de madurez del equipo.

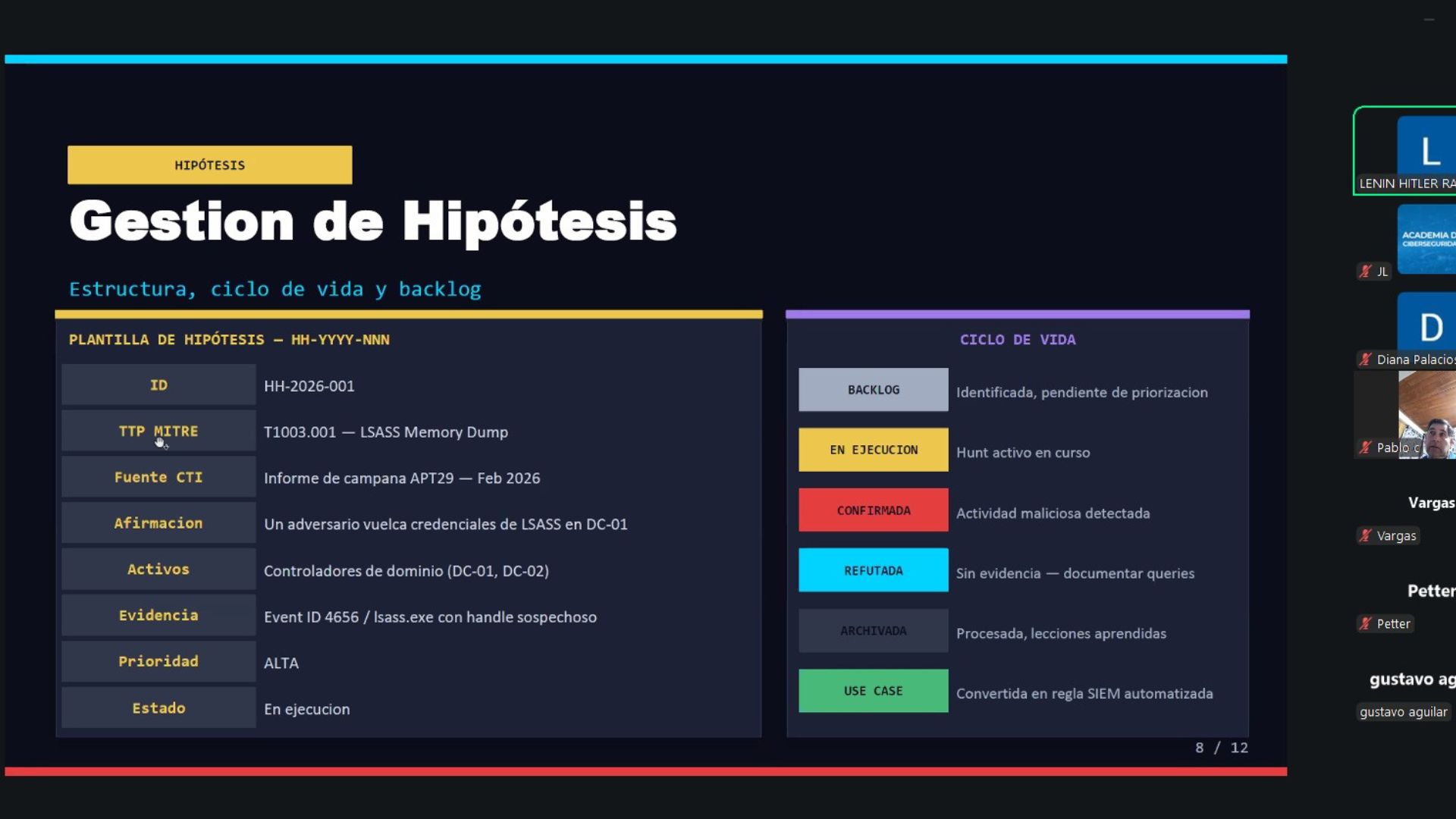

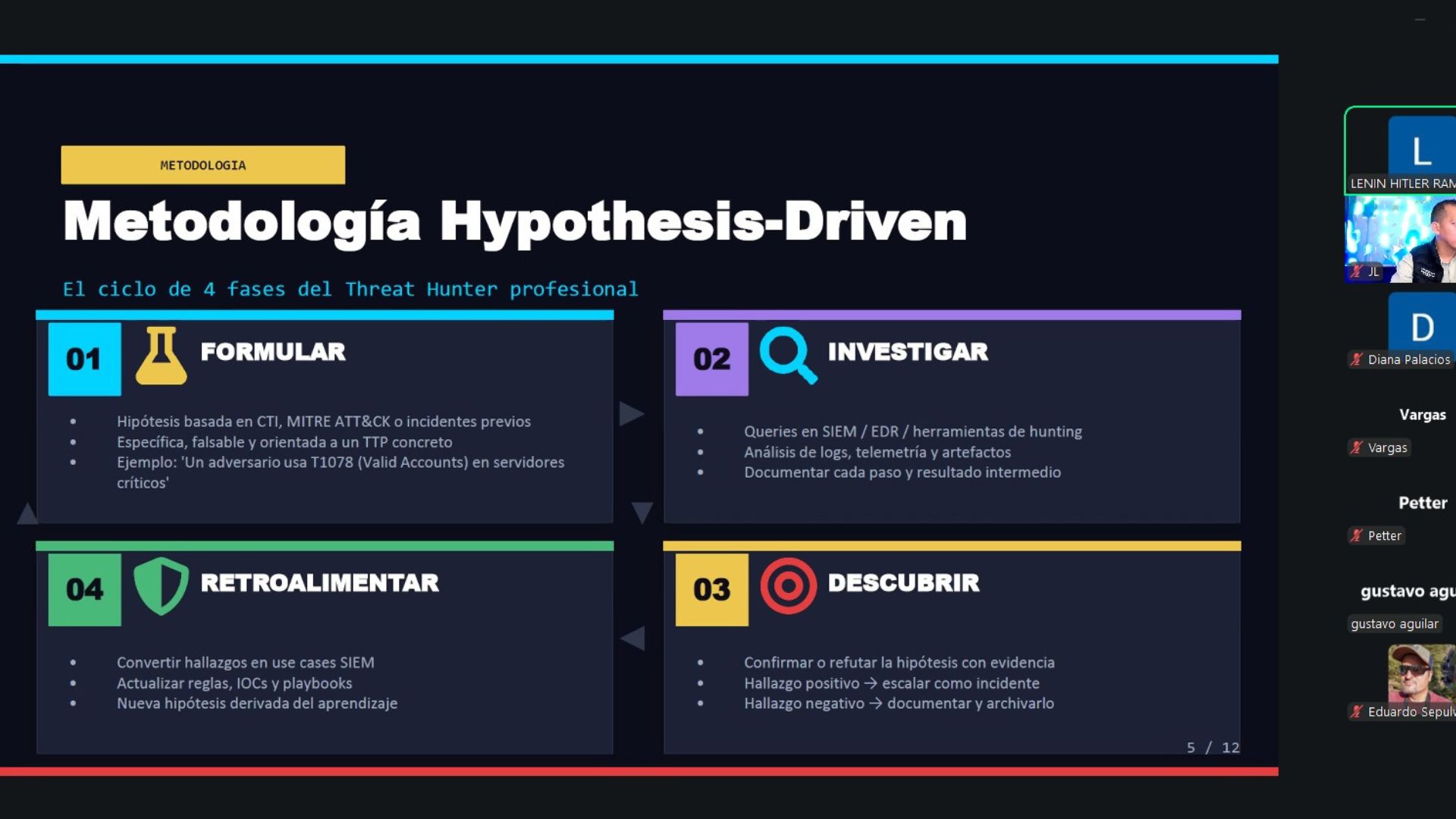

Metodología Hypothesis-Driven

Aprenderás a formular hipótesis basadas en comportamientos sospechosos del adversario y cómo validarlas mediante análisis estructurado en logs, endpoints y tráfico de red.

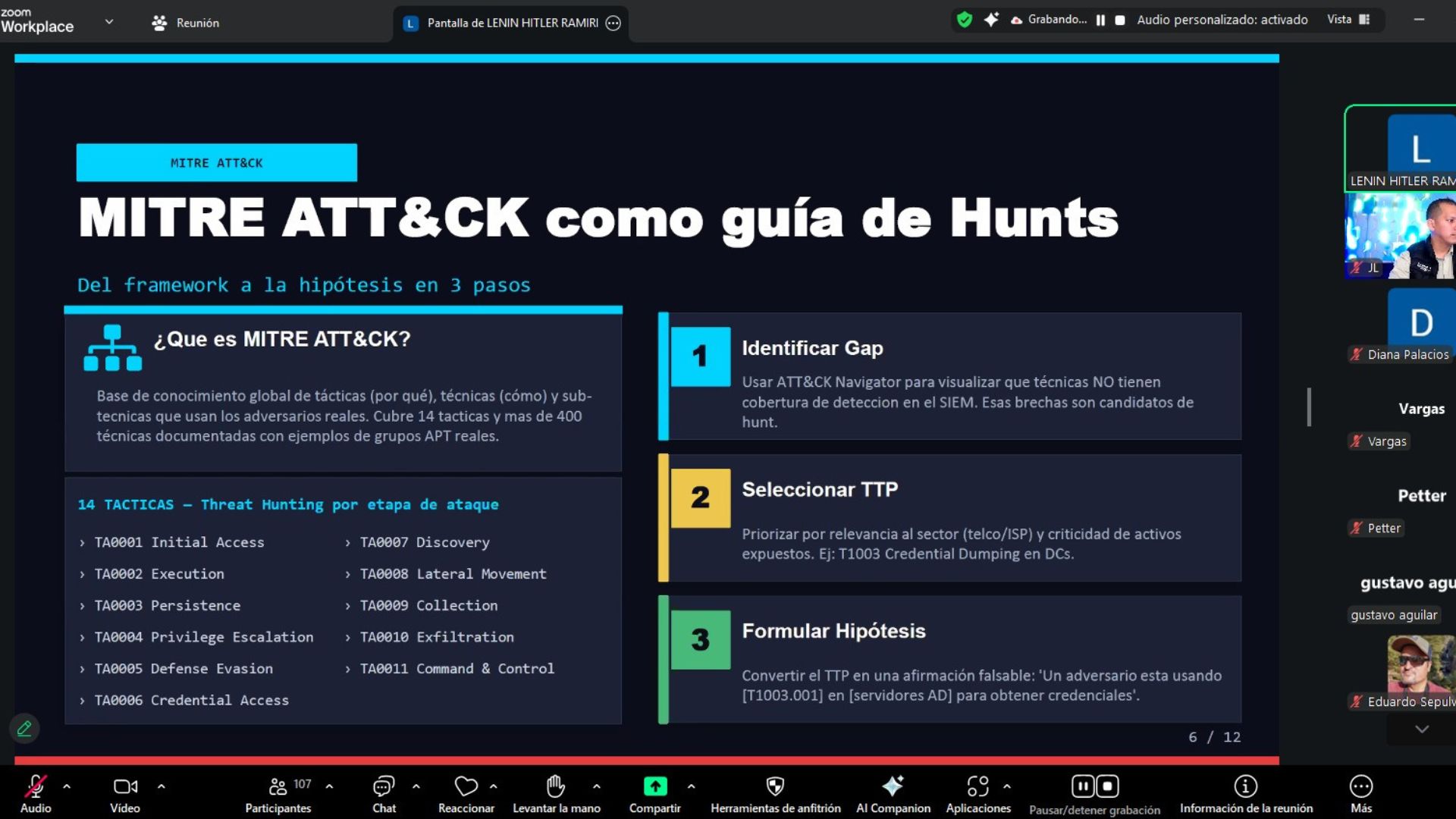

MITRE ATT&CK como guía estratégica

Descubrirás cómo usar MITRE ATT&CK como mapa práctico para identificar tácticas, técnicas y procedimientos (TTPs), permitiéndote estructurar investigaciones con mayor precisión.

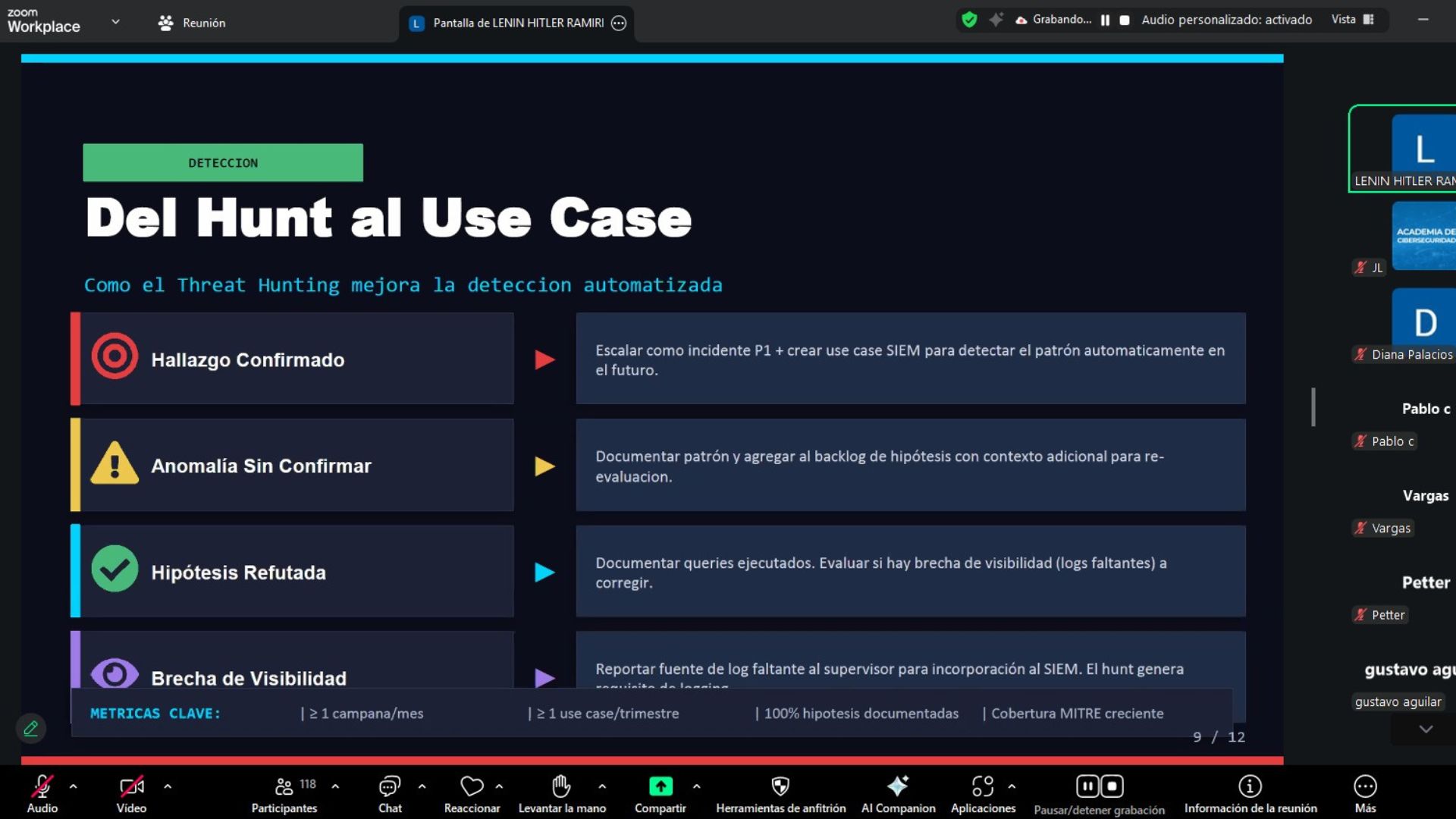

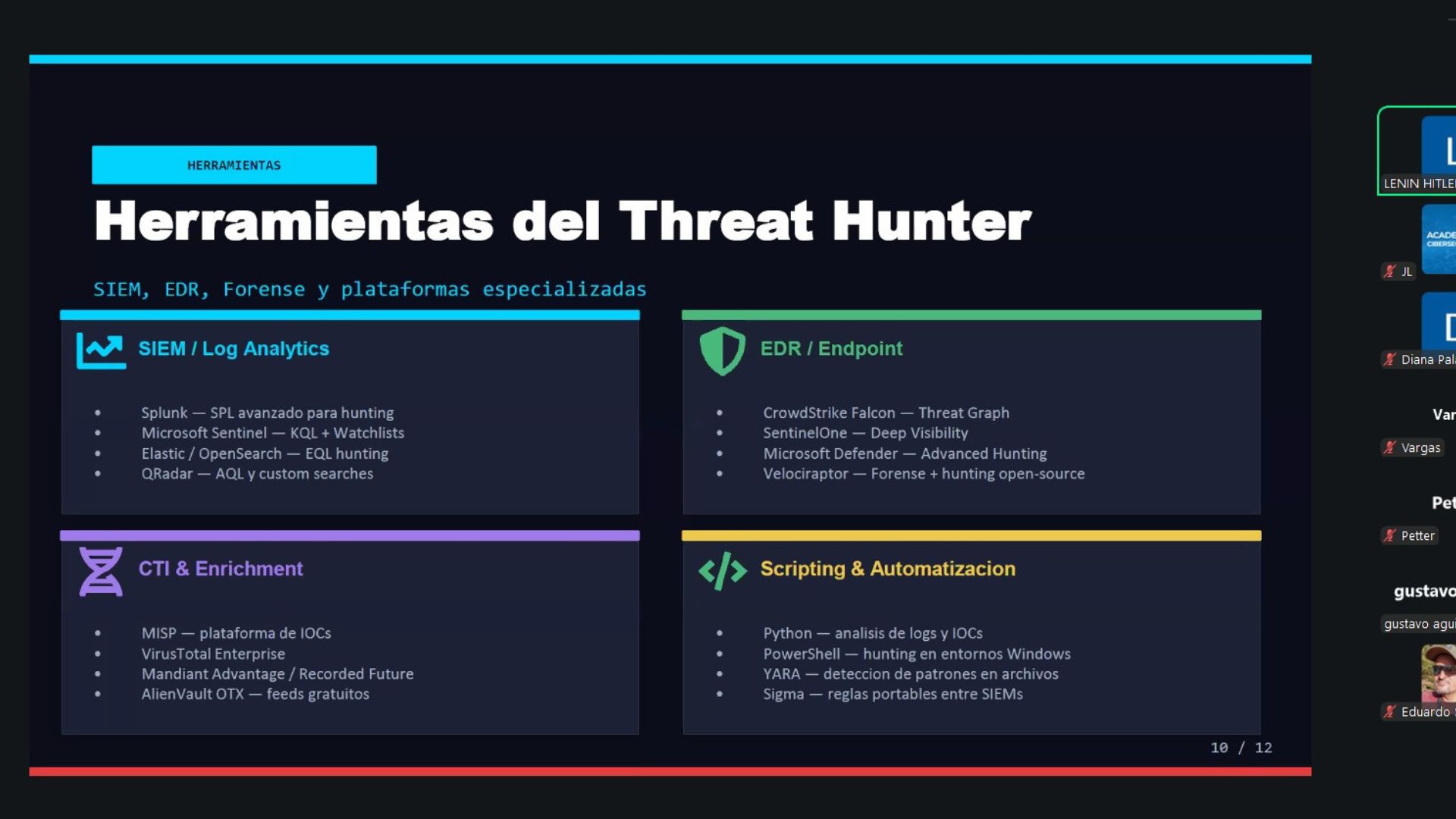

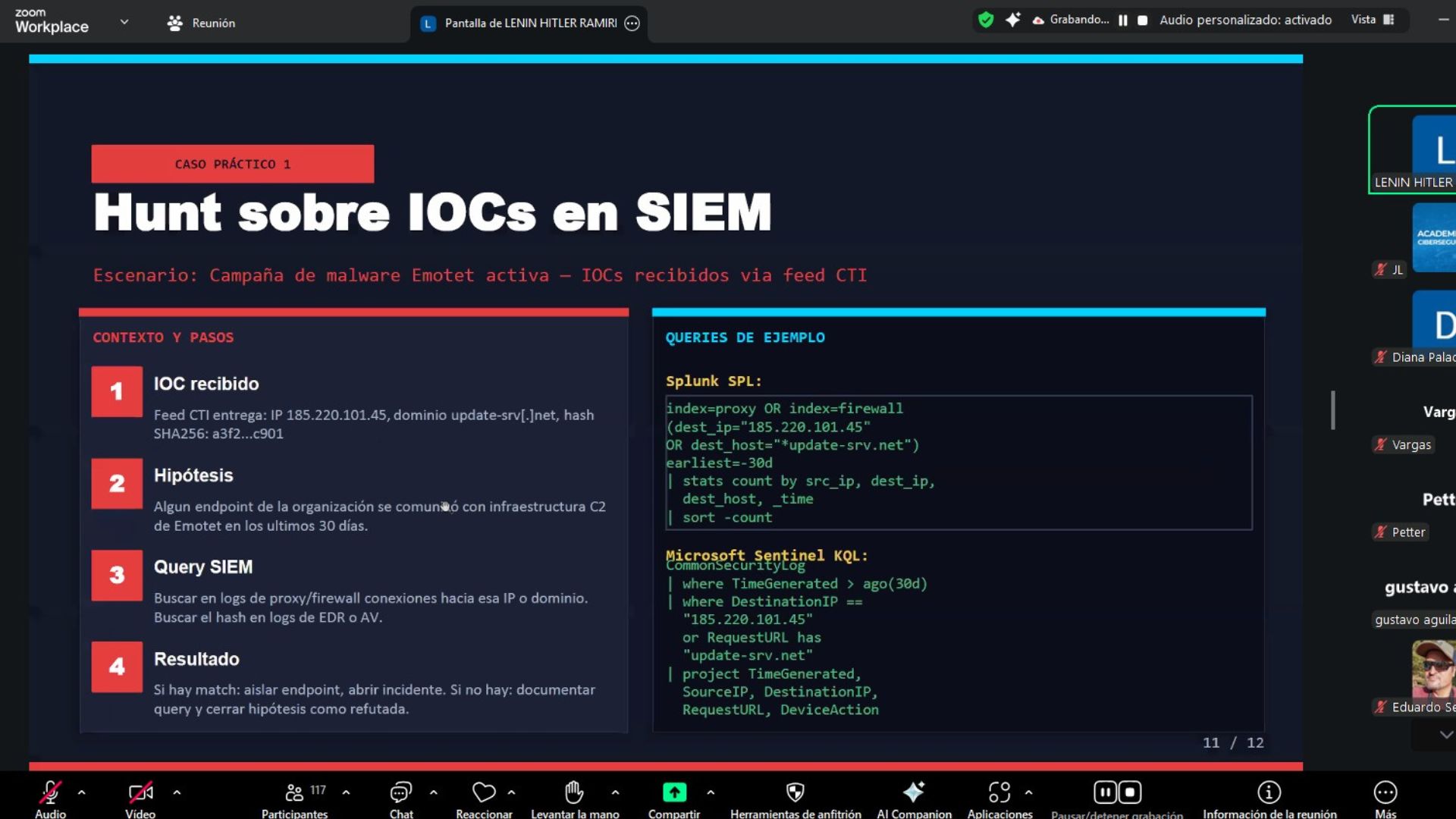

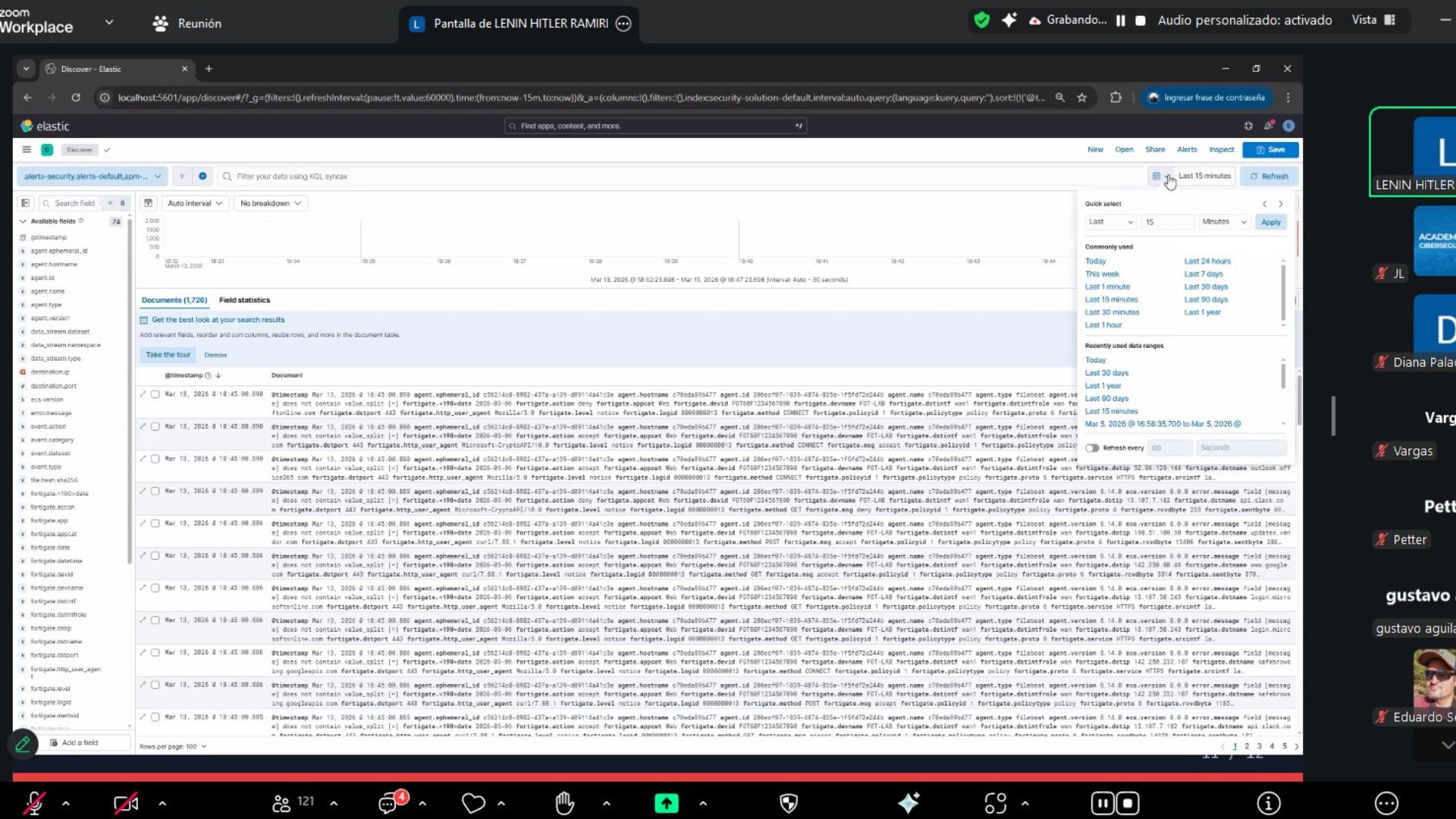

Casos prácticos con SIEM y Velociraptor

Revisarás escenarios reales aplicando hunting en herramientas utilizadas en SOC, identificando patrones de persistencia, movimientos laterales y posibles comunicaciones C2.

Esta masterclass es para ti si:

⚠ Requiere conocimientos básicos en redes y ciberseguridad.

Analista SOC / Blue Team

Trabajas monitoreando alertas, investigando eventos y respondiendo incidentes, pero quieres ir más allá del enfoque reactivo. Buscas desarrollar criterio para identificar patrones de ataque, reducir falsos positivos y detectar actividad maliciosa antes de que escale. Quieres entender el “por qué” detrás de cada alerta, no solo ejecutar playbooks.

Ingeniero o Especialista en Seguridad

Tienes base técnica en redes, seguridad o infraestructura, y deseas fortalecer tus capacidades de detección avanzada. Te interesa aplicar MITRE ATT&CK, trabajar con logs reales y transformar inteligencia en hipótesis de búsqueda estructuradas. Quieres aportar más valor estratégico dentro de tu equipo o proyecto.

Líder Técnico / Jefe de SOC / Consultor

Gestionas equipos o asesoras organizaciones en temas de seguridad y necesitas elevar la madurez del proceso de detección. Buscas comprender cómo estructurar Threat Hunting, medir resultados y convertir hallazgos en mejoras para SIEM o SOAR. Quieres tomar decisiones basadas en análisis, no solo en herramientas.

Instructor

con experiencia en SOCs gestionados, especializado en SIEM, SOAR y Threat Hunting.

mg. ing. LENIN RAMÍREZ

Especialista en Detección y Respuesta Ciberseguridad

Especialista en Detección y Respuesta en Ciberseguridad, con experiencia en la operación y optimización de Centros de Operaciones de Seguridad (CSOC) para entornos corporativos. Administra y gestiona tecnologías avanzadas como SIEM, XDR, SOAR y Threat Intelligence, enfocándose en la detección temprana, análisis y respuesta efectiva ante incidentes de seguridad.

Cuenta con experiencia en Threat Hunting, Forensics, Attack Surface Management, Vulnerability Management y Brand Protection, aplicando metodologías orientadas a mitigar amenazas y reducir riesgos operativos, económicos y reputacionales para las organizaciones.

Reserva

Tu próximo nivel profesional comienza ahora.

Este sitio no forma parte del sitio de Facebook o Facebook Inc. Además, este sitio NO está respaldado por Facebook de ninguna manera. FACEBOOK es una marca registrada de FACEBOOK, Inc. Cuando se registre para esta capacitación gratuita, ocasionalmente recibirá correos electrónicos gratuitos educativos, consejos comerciales útiles, videos y actualizaciones para hacer crecer su espíritu profesional, empresarial y temas relacionados. Estamos compartiendo lo que hemos aprendido de nuestras experiencias y esta información no es garantía de ganancias o resultados. Si desea dejar de recibir nuestros correos electrónicos, puede darse de baja en cualquier momento utilizando el enlace en los correos electrónicos.